Une icône qui a fait tomber YggTorrent

Comment un hacker a utilisé un simple favicon pour identifier le serveur de pré-production d'YggTorrent et déclencher la chute du site en trois jours.

Le 12 novembre 2026, le site YggTorrent est tombé. Pas sous les coups de l’ARCOM, qui le poursuivait pourtant depuis neuf ans. Pas après une décision de justice, ni un blocage administratif. Le site est tombé parce qu’un hacker pseudonymé Gr0lum a publié, en trois jours, l’intégralité de son enquête technique sur l’infrastructure du site. Et tout est parti d’un détail que personne ne regarde jamais : ce minuscule dessin qui s’affiche dans l’onglet de votre navigateur. Le favicon.

Le favicon, ce détail que personne ne regarde

Un favicon, c’est cette petite icône carrée qui s’affiche dans l’onglet de votre navigateur, à côté du titre de la page. Vous la retrouvez aussi dans vos favoris, dans l’historique, et sur l’écran d’accueil de votre téléphone quand vous épinglez un site. Techniquement, c’est un fichier image de quelques kilo-octets. Historiquement au format .ico servi à la racine du site, il est aujourd’hui le plus souvent en .png, parfois en .svg, et son emplacement est déclaré directement dans le code HTML de la page.

Et c’est là que ça devient intéressant : ce fichier est public par construction. Votre navigateur le télécharge automatiquement à chaque visite, sans authentification, sans permission. N’importe qui peut donc le récupérer. Et comme tout fichier, il possède une empreinte numérique unique, une signature courte qui permet de le reconnaître entre des millions d’autres. C’est cette empreinte qui va tout changer.

Le mécanisme de l’attaque, étape par étape

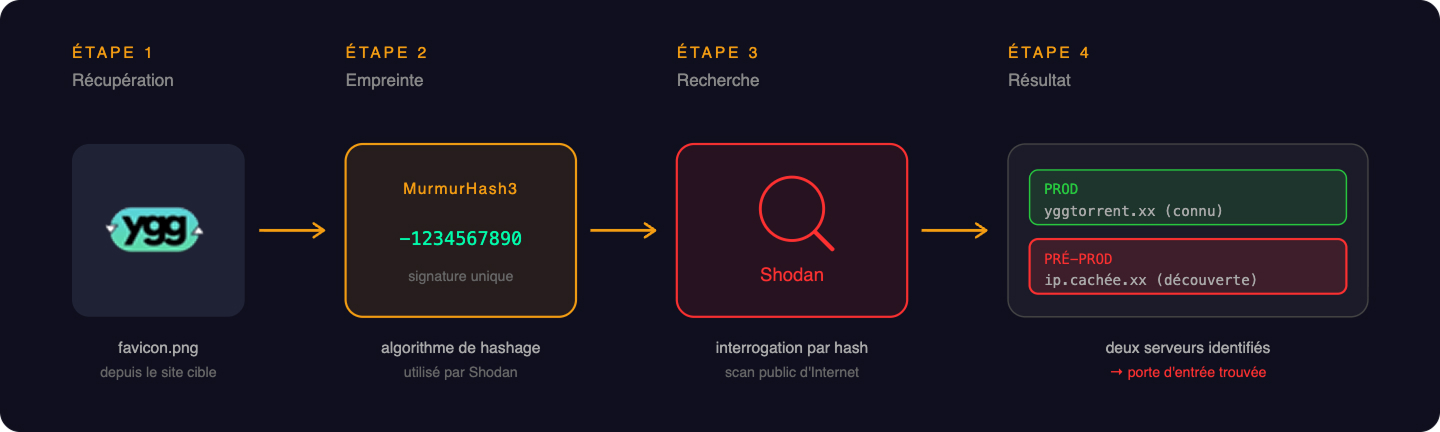

D’après l’enquête publiée par Gr0lum, la découverte du serveur de pré-production d’YggTorrent s’est faite en quatre étapes, sans aucune intrusion au sens classique du terme.

La première étape consiste à récupérer le favicon du site cible. Rien de plus trivial : il suffit de visiter la page d’accueil et de télécharger l’icône, comme le ferait n’importe quel navigateur. La deuxième étape passe le fichier dans une fonction de hash, en l’occurrence MurmurHash3, l’algorithme utilisé par Shodan pour ses empreintes de favicon. C’est une opération qui prend une fraction de seconde avec un script de quelques lignes ou un outil en ligne dédié.

La troisième étape, c’est Shodan. Le moteur indexe en permanence les serveurs accessibles sur Internet et calcule lui-même les empreintes des favicons qu’il rencontre. Sa documentation publique propose une syntaxe dédiée, http.favicon.hash:, qui permet de chercher tous les serveurs partageant une empreinte donnée. Une seule requête, et Shodan retourne la liste complète.

La quatrième étape, c’est l’analyse des résultats. Dans le cas d’YggTorrent, Shodan a renvoyé deux serveurs distincts utilisant exactement le même favicon. Le premier était la production, déjà connue. Le second, hébergé sur une infrastructure différente, s’est avéré être l’environnement de pré-production de la plateforme. Une porte de service que les administrateurs n’avaient jamais voulu rendre publique, mais qui était identifiable depuis le début par n’importe quel curieux disposant des bons outils.

Shodan, l’outil derrière la découverte

Shodan a été créé en 2009 par John Matherly, un chercheur américain. Son principe est simple : au lieu d’indexer des pages web comme le fait Google, le moteur scanne en permanence les serveurs et objets connectés accessibles sur Internet, et enregistre tout ce qu’ils répondent publiquement. Bannières de service, certificats, ports ouverts, et donc empreintes de favicons.

L’outil est gratuit dans sa version de base, payant pour les recherches avancées, et parfaitement légal. Il est utilisé chaque jour par les équipes de sécurité offensive pour cartographier la surface d’attaque d’une cible lors d’audits autorisés, mais aussi par les équipes défensives pour vérifier ce que leur propre entreprise expose involontairement. Shodan n’est d’ailleurs pas seul sur ce créneau : Censys et FOFA fonctionnent sur le même principe et utilisent le même algorithme MurmurHash3 pour leurs empreintes de favicon.

Une icône, deux serveurs, une faute

Ce n’était pas une coïncidence. Le favicon partagé entre les deux serveurs était la conséquence directe d’une pratique courante mais dangereuse : cloner l’environnement de production pour créer rapidement un environnement de pré-production. En reproduisant à l’identique, les administrateurs d’YggTorrent ont copié non seulement le code et la configuration, mais aussi tous les actifs visuels du site. Y compris cette petite icône qui allait devenir leur signature numérique commune.

Le principe de séparation des environnements est pourtant l’un des fondamentaux de l’administration système. Une plateforme sérieuse fait tourner au minimum trois infrastructures distinctes : la production, la pré-production, et le développement. Chacune avec ses propres accès, ses propres mots de passe, et idéalement ses propres actifs. Le favicon ne fait pas exception : il aurait dû être différencié, ne serait-ce que par une variante de couleur ou un marqueur visuel discret.

Cette erreur reste fréquente. On retrouve régulièrement des environnements de pré-production exposés sur Internet via favicons partagés, sous-domaines oubliés ou bannières de service identiques. Sur un blog personnel ou un site vitrine, c’est une négligence sans grande conséquence. Sur une plateforme qui gérait des centaines de milliers de comptes utilisateurs et qui traitait des paiements bancaires, c’est une faute d’une autre nature. À ce niveau d’exposition financière et personnelle, le standard de sécurité attendu n’est pas celui du bricolage entre amis. C’est celui d’une entreprise qui a accepté la responsabilité de manipuler ces données, et qui doit en assumer les conséquences techniques.

À retenir pour les administrateurs

Trois mesures concrètes à mettre en place pour éviter que votre infrastructure ne tombe dans le même piège.

- Différenciez visuellement vos environnements. Favicon distinct entre la production et la pré-production, bannière marquée, couleur de header différente, mention explicite du nom de l’environnement dans le titre de la page. L’objectif est double : empêcher la corrélation publique par un attaquant, et éviter qu’un développeur fasse une manipulation sur le mauvais serveur en croyant être ailleurs.

- Mettez vos environnements de pré-production derrière un VPN, si c’est possible pour vous. C’est la mesure la plus efficace pour soustraire ces serveurs aux moteurs de scan comme Shodan. Si vous ne pouvez pas l’imposer techniquement, restreignez au minimum l’accès par filtrage IP et authentification HTTP, et n’exposez jamais sur Internet ouvert un environnement qui n’a pas vocation à recevoir du trafic public.

- Auditez votre exposition Shodan régulièrement. L’outil propose un service appelé Shodan Monitor, gratuit pour une IP unique et payant au-delà, qui vous alerte dès qu’un nouveau service est détecté ou qu’une vulnérabilité connue apparaît sur votre infrastructure. C’est automatisable, et ça vous permet de découvrir avant les attaquants ce que votre environnement expose involontairement.

Pour les dirigeants

Si vous dirigez une entreprise et que cet article vous a fait vous demander si votre infrastructure est dans la même situation, voici trois questions concrètes à poser à votre DSI ou à votre RSSI cette semaine.

Première question : nos environnements de pré-production et de développement sont-ils accessibles depuis Internet ouvert ? Si la réponse est oui sans qualification supplémentaire, vous avez probablement un sujet. Une réponse acceptable précise que ces environnements sont derrière un VPN, un filtrage IP strict, ou ne sont accessibles qu’en interne.

Deuxième question : avons-nous une cartographie à jour de ce que notre entreprise expose sur Internet ? Cette cartographie inclut tous les serveurs, sous-domaines, services et API qui répondent à des requêtes externes. Si votre DSI vous regarde fixement, c’est qu’il faut probablement commander un audit de surface d’attaque externe.

Troisième question : qui est responsable de surveiller notre exposition publique, et à quelle fréquence ? Sans nom précis ni cadence définie, personne ne le fait vraiment. La sécurité par défaut, c’est qu’un attaquant motivé en saura toujours plus sur votre infrastructure que vous-même.