Vimeo, Anodot, ShinyHunters : anatomie d'une attaque par chaîne d'approvisionnement

Comment 119 000 utilisateurs de Vimeo ont vu leurs données exposées sans qu'aucune ligne du code de Vimeo ne soit jamais touchée.

L’essentiel en 30 secondes

Le 27 avril 2026, Vimeo confirme qu’un accès non autorisé a permis le vol d’adresses e-mail, de noms, de titres de vidéos et de métadonnées. Le service Have I Been Pwned chiffre la fuite à 119 200 personnes. Le groupe ShinyHunters revendique l’attaque et publie une archive de 106 Go sur son site de fuite après l’échec des négociations.

Le point crucial : Vimeo n’a jamais été piratée directement. L’intrusion est passée par Anodot, un prestataire d’analyse de données utilisé par Vimeo. C’est une attaque par chaîne d’approvisionnement (supply chain attack), devenue en 2026 l’une des méthodes les plus efficaces du paysage cybercriminel.

Chronologie

- 4 avril

Anodot signale une « panne » sur ses collecteurs Snowflake, S3 et Amazon Kinesis. En réalité, des jetons d’authentification viennent d’être volés.

- 11 avril

Premières demandes de rançon publiques de ShinyHunters, dont Rockstar Games.

- 27 avril

Vimeo divulgue l’incident.

- 29 avril

ShinyHunters publie l’archive complète, faute d’accord sur la rançon.

- 5 mai

Have I Been Pwned termine son analyse et chiffre à 119 200 le nombre de personnes touchées.

Comment l’attaque a fonctionné

L’attaque ne repose pas sur l’exploitation d’une faille logicielle. Pas de zero-day, pas de CVE. Elle exploite quelque chose de plus difficile à corriger : les relations de confiance entre systèmes.

1. Le vishing : tromper un humain

Tout commence par un coup de téléphone. Un attaquant appelle un employé d’Anodot en se faisant passer pour le support informatique interne. Il prétexte un incident, gagne sa confiance, et le redirige vers un faux portail SSO (Okta, Microsoft Entra ou Google selon les cas). L’employé saisit ses identifiants et son code MFA. Le faux portail capture les deux et les rejoue immédiatement sur le vrai portail avant expiration. L’attaquant obtient une session authentifiée légitime.

2. Le vol des jetons de service

Une fois dans Anodot, l’attaquant ne s’intéresse pas aux données d’Anodot. Il cherche les jetons d’authentification de service qui permettent à Anodot de se connecter chez ses clients.

Ces jetons sont précieux pour une raison simple : ils sont conçus pour fonctionner 24h/24 sans intervention humaine, donc ils ont une longue durée de vie et personne ne vérifie activement qui les utilise. Un jeton volé peut donner accès aux systèmes d’un client pendant des semaines avant que quiconque ne s’en aperçoive.

3. L’exploitation des intégrations légitimes

C’est ici que se joue l’élégance de l’attaque. Avec les jetons Anodot en main, ShinyHunters se connecte aux entrepôts de données des clients d’Anodot — dont Vimeo — en utilisant exactement le même mécanisme qu’Anodot utilise légitimement chaque jour.

Du point de vue de Vimeo, le trafic ressemble à du Anodot normal. Même origine, même jeton, mêmes types de requêtes. Aucune alerte ne se déclenche : l’authentification est valide, les permissions sont les bonnes. Les défenses traditionnelles raisonnent en termes de périmètre — « ce trafic vient-il d’un endroit autorisé ? ». Ici, la réponse est oui.

4. L’exfiltration depuis Snowflake et BigQuery

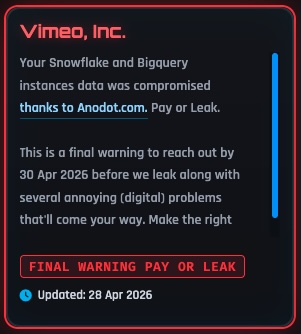

ShinyHunters l’a confirmé dans son message : « Your Snowflake and Bigquery instances data was compromised thanks to Anodot.com ». Snowflake et BigQuery sont des entrepôts de données cloud où Vimeo centralise statistiques, métadonnées et informations utilisateurs. Ces entrepôts sont conçus pour servir rapidement de gros volumes — c’est leur fonction. Quand un attaquant authentifié les interroge, ils obéissent.

ShinyHunters a tenté la même chose contre des instances Salesforce ailleurs, mais a été bloqué par une détection basée sur l’IA. Détail révélateur : il existe des défenses efficaces, mais elles ne sont pas encore déployées partout.

5. Extorsion et publication

Les données exfiltrées, ShinyHunters contacte Vimeo et exige une rançon. Vimeo refuse. Le groupe publie alors l’archive de 106 Go sur son site de fuite avec un message dépité : « The company failed to reach an agreement with us despite our incredible patience. They don’t care. »

Cette tactique — voler puis publier sans jamais chiffrer — porte un nom : extorsion sans rançongiciel. Et elle est en train de remplacer le rançongiciel classique.

Pourquoi cette méthode domine

La parade au rançongiciel traditionnel est connue : faire des sauvegardes hors-ligne régulières et testées. Une entreprise correctement sauvegardée peut dire non au chiffreur et restaurer ses systèmes.

L’extorsion sans chiffrement détruit cette parade. Le problème n’est plus que vous avez perdu vos données, mais que les criminels les possèdent et vont les rendre publiques. Aucune sauvegarde ne peut empêcher cela.

À cela s’ajoute le rendement industriel de la chaîne d’approvisionnement : avec une seule compromission chez Anodot, ShinyHunters a obtenu l’accès aux entrepôts de dizaines d’entreprises. Un seul vishing, des dizaines de victimes. C’est pour cela que la même vague a frappé Vimeo, Rockstar Games, et bien d’autres dans les semaines suivantes.

Les angles morts côté défense

Trois failles ont rendu l’attaque possible, et aucune n’est purement technique.

- La gestion du cycle de vie des jetons. Beaucoup d’organisations créent des jetons de service à l’intégration d’un prestataire et les laissent en place indéfiniment. Une rotation tous les 30 ou 90 jours aurait limité la fenêtre d’exploitation.

- La portée des permissions. Un outil d’analyse n’a en principe pas besoin de lire les e-mails utilisateurs en clair. Le principe du moindre privilège veut qu’on accorde le strict nécessaire. Anodot avait manifestement un accès trop large.

- La détection comportementale. Un outil d’analyse interroge les entrepôts selon des schémas réguliers. Un changement brutal — téléchargement massif là où il n’y a habituellement que des agrégations — devrait déclencher une alerte. Salesforce a bloqué ainsi la même attaque. La technologie existe ; encore faut-il la déployer.

Ce que cela change

Cet incident est le symptôme d’un déplacement plus large. Toute entreprise moderne est connectée à des dizaines de prestataires SaaS qui ont chacun un accès partiel à ses données. Cette surface d’attaque est désormais aussi importante que celle de ses propres systèmes.

ShinyHunters n’en est pas à son coup d’essai : Commission européenne, McGraw Hill, Medtronic, Carnival, Zara, 7-Eleven, Udemy. La même méthode, déclinée à l’échelle d’un secteur entier. La question n’est plus de savoir si votre entreprise sera concernée. C’est de savoir par quel prestataire l’attaque arrivera, et combien de temps il vous faudra pour la détecter.